Wir alle werden seit einiger Zeit mit Informationen zu NIS-2 in jeglicher Form überschüttet, sei es in Form von Werbebannern, Webinar-Einladungen oder Whitepapers, die erst nach Eingabe von Kontaktdaten zugänglich sind.

Ich habe mich mit dem Thema auseinandergesetzt und möchte die Ergebnisse meiner Arbeit mit Euch teilen.

Was ist NIS-2?

Fangen wir mit der unkonventionellen Erklärung an, bevor wir zur Sache kommen.

NIS-2 ist für viele Anbieter aktuell vor allem eine bequeme Möglichkeit, über den Hype an die Kontaktdaten potenzieller Kunden zu gelangen. Oft erhält man einseitige PDF-Zusammenfassungen jedoch erst nach Eingabe von Kontaktdaten. Dieser Beitrag kommt ohne Kontaktformular aus.

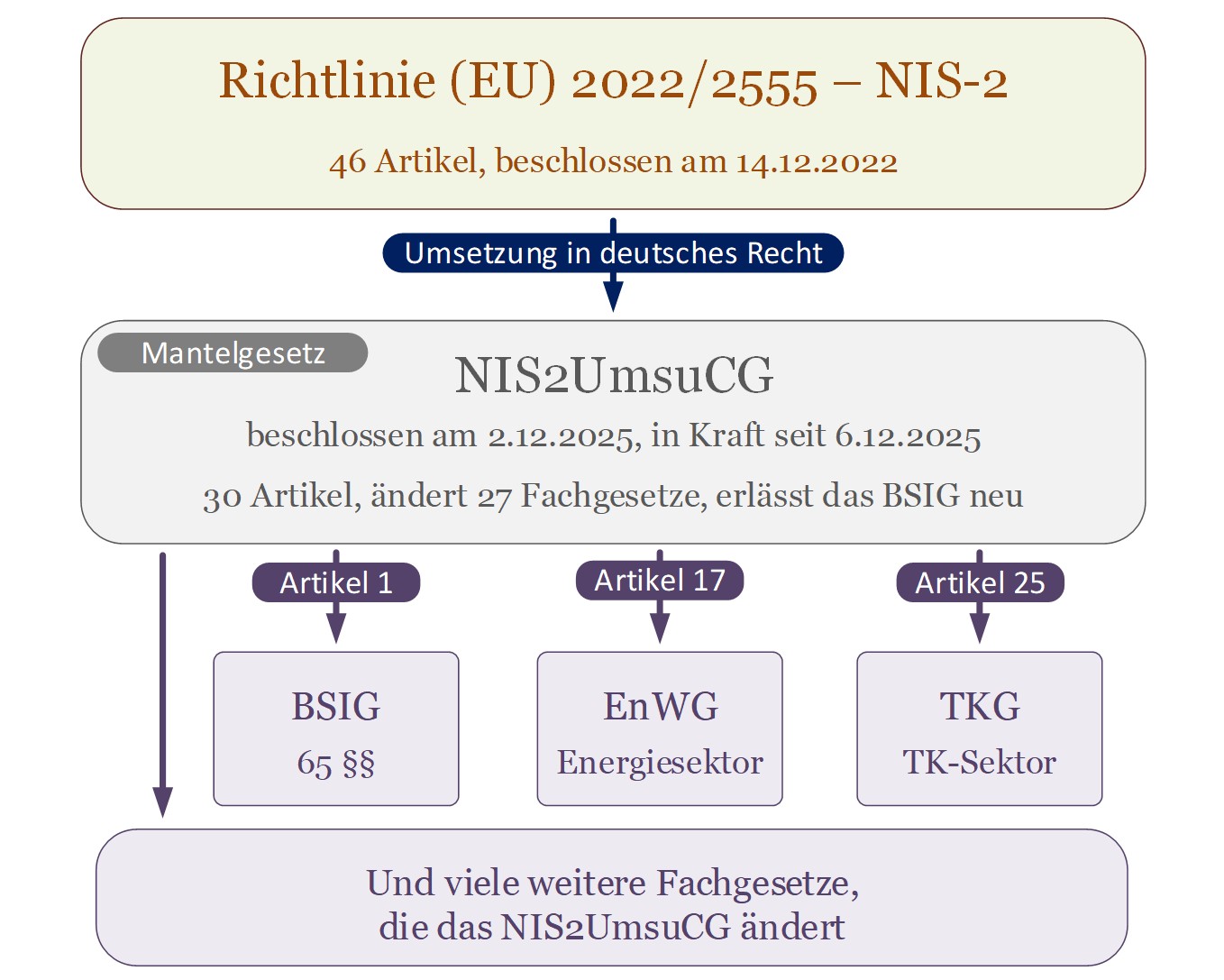

NIS-2 ist die am 14.12.2022 vom Europäischen Parlament und Europarat beschlossene Richtlinie 2022/2555. Sie löst die Vorgänger-Richtlinie NIS (2016/1148) ab und erweitert deren Geltungsbereich erheblich.

Das Ziel der Richtlinie ist im Kern klar, auch wenn das Originaldokument strukturell unnötig kompliziert geschrieben ist. Hier ist mein Versuch, das Ziel in einem Satz wiederzugeben:

Die Mitgliedstaaten müssen die Einrichtungen identifizieren, die für ihre Gesellschaft und Wirtschaft kritisch sind, nationale Strukturen für Cybersicherheit und Incident Response aufbauen oder benennen (Strategie, zuständige Behörde, CSIRT) und diesen Einrichtungen verbindliche Pflichten für Risikomanagement und Meldepflichten auferlegen.

Die EU-Mitgliedstaaten sind daher verpflichtet, diese Richtlinie in nationales Recht zu überführen, da sie keine unmittelbare Wirkung auf nationaler Ebene hat.

Das Originaldokument besteht aus zwei Teilen: 142 Erwägungsgründen und 46 Artikeln, die in neun Kapitel aufgeteilt sind. Die 142 Erwägungsgründe stehen vor den eigentlichen Artikeln und sind die politische und rechtliche Begründung des Gesetzgebers. Sie sollen erklären, warum es die Richtlinie überhaupt gibt und wie die Regeln zu verstehen sind.

Beim Lesen stellt sich allerdings schnell ein gemischtes Gefühl ein und man fragt sich ständig: Wer hat das geschrieben? Warum wird das nicht sauber zusammenhängend erklärt? Warum stehen Begriffe, die normalerweise nacheinander vorkommen, weit verstreut?

Wie stellt man z. B. fest, was genau hinter dem Wort „angemessen“ steht:

„Die Mitgliedstaaten sollten über angemessene technische und organisatorische Kapazitäten verfügen, um Sicherheitsvorfälle und Risiken zu verhüten und zu erkennen“?

Beim Lesen stellt sich allerdings schnell ein gemischtes Gefühl ein und man fragt sich ständig: Wer hat das geschrieben? Warum wird das nicht sauber zusammenhängend erklärt? Warum stehen Begriffe, die normalerweise nacheinander vorkommen, weit verstreut?

Ein anderer Abschnitt beschreibt eines der fünf Hauptmerkmale des Cloud-Computings (NIST SP 800-145), Broad Network Access, aber in einer Wortwahl, die man sich kaum vorstellen kann:

„Der Begriff „umfassender Fernzugang“ wird verwendet, um zu beschreiben, dass die Cloud-Kapazitäten über das Netz bereitgestellt und über Mechanismen zugänglich gemacht werden, die den Einsatz heterogener Thin- oder Thick-Client-Plattformen (einschließlich Mobiltelefonen, Tablets, Laptops und Arbeitsplatzrechnern) fördern.“

Übrigens, ist Ihnen der Begriff „Rechenzentrumsdienst“ geläufig? Für mich war er neu. NIS-2 führt diesen Begriff erstmals als eigenständige Kategorie ein, getrennt vom Cloud-Computing-Dienst.

Wenn die Autoren dieses Textes versucht haben, die IT-Welt und Rechtssprache zusammenzubringen, dann ist das eher nicht gelungen. Die Erwägungsgründe sollen die Artikel verständlicher machen, nicht umgekehrt.

Da wir uns hier auf Fakten und nicht auf Hörensagen verlassen wollen, möchte ich Ihnen empfehlen, den Originaltext auf EUR-Lex zu lesen: Öffnen. Aber bitte nicht als Gutenachtlektüre — sonst schlafen Sie nicht ein.

Mein Fazit bleibt trotzdem pragmatisch: Wenn eine deutsche Einrichtung wissen möchte, was sie konkret für die operative Umsetzung tun muss, findet sie die Antworten im NIS2UmsuG und nicht in den EU-Richtlinien. Die EU-Richtlinie bleibt aber als Auslegungshilfe und für grenzüberschreitende Fragen relevant.

NIS2UmsuCG

In Deutschland wurde die NIS-2-Richtlinie durch das NIS-2-Umsetzungsgesetz überführt (Gesetz zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung), kurz NIS2UmsuCG. Das NIS2UmsuCG besteht aus 30 Artikeln. Das Gesetz wurde am 5. Dezember 2025 im Bundesgesetzblatt verkündet und ist seit dem 6. Dezember 2025 in Kraft. Durch das neue Gesetz sind in Deutschland etwa 30.000 Unternehmen betroffen.

Wenn man nach dem Gesetzestext des „NIS2UmsuCG“ sucht, in der Annahme, es handle sich um ein eigenständiges Gesetz mit klar definierten Regeln und Maßnahmen, wird man vom Inhalt ein wenig überrascht sein. Das NIS2UmsuCG ist ein sogenanntes Mantelgesetz. Das bedeutet, dass das Gesetz selbst keine inhaltliche Regelung beherbergt, sondern lediglich eine ganze Reihe bestehender Gesetze gleichzeitig ändert oder neu erlässt.

Von den 30 Artikeln ist in unserem Kontext vor allem Artikel 1 relevant. Artikel 1 erlässt das überarbeitete BSI-Gesetz (BSIG) neu. Dort stehen dann die konkreten Anforderungen, die betroffenen Organisationen und Unternehmen sowie die Aufgaben des BSI.

Artikel 1

Gesetz über das Bundesamt für Sicherheit in der Informationstechnik und über die Sicherheit in der Informationstechnik von Einrichtungen (BSI-Gesetz – BSIG)

In Deutschland ist das BSI (Bundesamt für Sicherheit in der Informationstechnik) in einer Doppelrolle vorgesehen: als Nationales CSIRT (Computer Security Incident Response Team) und zugleich als zuständige Aufsichtsbehörde. Das BSI ist somit die beste offizielle Informationsquelle zu allen Fragen rund um NIS-2. Das deutsche Modell ist in gewisser Weise eine Besonderheit, da andere EU-Mitgliedstaaten CSIRT und Aufsichtsbehörde organisatorisch trennen.

Für Einrichtungen aus den Sektoren Energie und Telekommunikation gelten zusätzlich Artikel 17 (Änderungen am EnWG), Artikel 25 (Änderungen am TKG) sowie Artikel 8 im allgemeinen Kontext (Änderung der BSI-Kritisverordnung, Schwellenwerte für KRITIS-Betreiber).

BSI-Gesetz – BSIG

Im Gegensatz zur EU-Richtlinie ist das BSIG die praktische Grundlage für Unternehmen und Organisationen in Deutschland, die die NIS-2-Regeln umsetzen müssen. Der Gesetzestext ist in acht Teile untergliedert, die insgesamt 65 Paragrafen enthalten.

Auch das BSIG versuche in einem Satz zusammenzufassen:

Durch das BSIG wird in Deutschland verbindlich definiert, welche Organisationen als kritisch oder wichtig gelten und welche konkreten Pflichten sich daraus im Bereich IT-Sicherheit, Risikomanagement und Meldeprozesse ergeben, inklusive klarer Zuständigkeiten und Sanktionsmöglichkeiten.

Inhaltlich wirkt das BSIG zunächst deutlich „greifbarer“ als die NIS-2-Richtlinie, da Organisationen und Unternehmen sich nicht mehr hinter Interpretationen verstecken können, sondern konkret handeln müssen. Allerdings erinnert der Begriff „Stand der Technik“ an Formulierungen, die man aus der Richtlinie schon kennt. Somit arbeitet auch das BSIG mit unbestimmten Rechtsbegriffen, die je nach Kontext auszulegen sind.

Die acht Teile des BSIG

Hier ein Überblick der acht Teile des BSIG. Sie decken thematisch unterschiedliche Bereiche ab.

Teil 1 – Allgemeine Vorschriften

§§ 1–2 — hier wird das BSI als Behörde definiert und 46 Begriffe erklärt (Legaldefinitionen).

Teil 2 – Das Bundesamt

§ 3-27 hier folgt die detaillierte Beschreibung der Aufgaben und Befugnisse des BSI. Für betroffene Unternehmen sind die §§ 16–18 relevant, weil sie Eingriffsbefugnisse des BSI gegenüber TK-Anbietern, digitalen Diensten und Herstellern enthalten. §§ 20–27 regeln die Datenverarbeitung durch das BSI und modifizieren bestimmte DSGVO-Rechte der Betroffenen.

Teil 3 – Sicherheit in der IT von Einrichtungen

§ 28-48 sind der Kernbereich für Unternehmen. Besonders lesenswert scheinen diese zu sein: § 28 definiert den Geltungsbereich. § 30 beschreibt die nötigen Maßnahmen des Risikomanagements. § 32 beantwortet die Frage: Wann sollte der Vorfall gemeldet werden? § 38 – Geschäftsleiterhaftung bei Nicht-Erfüllung des § 30. § 41 – Untersagung des Einsatzes kritischer Komponenten von bestimmten Herstellern.

Teil 4 – Datenbanken der Domain-Name-Registrierungsdaten

§ 49-51 hier kommen die Spezialregelungen für Top-Level-Domain-Registries und deren Betreiber. Wer keine Domains betreibt, kann diesen Teil überspringen.

Teil 5 – Zertifizierung, Konformitätserklärung und Kennzeichen

§ 52-55, wenn Ihre IT-Infrastruktur oder Dienstleistung den NIS-2-Regeln entspricht, kann diese auch vom BSI (oder anderen anerkannten Zertifizierungsstellen der EU) zertifiziert werden. § 54 ernennt BSI zur nationalen Behörde für die Cybersicherheitszertifizierung. § 55 spricht über ein einheitliches IT-Sicherheitskennzeichen.

Teil 6 – Verordnungsermächtigungen, Grundrechtseinschränkungen, Berichtspflichten

§ 56-58 Ermächtigungen für das BMI zum Erlass von Rechtsverordnungen, es handelt sich unter anderem um die Rechtsverordnung für die kritischen Anlagen.

Teil 7 – Aufsicht

§ 59-64 hier findet man die Antwort auf die folgenden Fragen: wer beaufsichtigt wen und wie, sowie wie unterscheidet man zwischen besonders wichtigen Einrichtungen (§ 61, proaktive Aufsicht) und wichtigen Einrichtungen (§ 62, nur anlassbezogen).

Teil 8 – Bußgeldvorschriften

§ 65 listet die Sanktionsrahmen auf, z.B. bis 10 Mio. € (oder 2 % des weltweiten Konzernumsatzes ab 500 Mio. € Umsatz) für besonders wichtige Einrichtungen, bis 7 Mio. € (oder 1,4 % ab 500 Mio. € Umsatz) für wichtige Einrichtungen.

Anlagen

Das Dokument beinhaltet unter anderem zwei Tabellen, in denen die besonders wichtigen und die wichtigen Einrichtungen aufgeführt sind.

Bin ich betroffen?

Das BMI schätzt den Kreis der betroffenen Einrichtungen in Deutschland auf rund 30.000.

Bleiben wir mal ehrlich: Jedes Unternehmen, das Compliance ernst nimmt, muss keine Whitepaper von irgendwelchen Webseiten lesen — auch nicht von namhaften IT-Beratungshäusern. Es muss das BSIG durch die eigene Legal- und Security-Abteilung bewerten lassen.

Um Ihnen ein wenig Zeit zu sparen, verweise ich gerne auf § 28 BSIG („Besonders wichtige Einrichtungen und wichtige Einrichtungen“) sowie die Anlagen 1 und 2 des Gesetzes. Dort finden Sie die Antwort auf die Frage: Ist meine Organisation oder mein Unternehmen überhaupt betroffen?

Wer es lieber interaktiv mag, kann das offizielle Prüftool des BSI nutzen: https://betroffenheitspruefung-nis-2.bsi.de/

Wie soll das eigentlich funktionieren?

Nachdem ich die Gesetzestexte gelesen und meinen Beitrag fertiggestellt hatte, kam mir eine hypothetische Frage in den Sinn. Wie sollen das BSI und die rund 30.000 betroffenen Organisationen ihre neuen Aufgaben überhaupt bewältigen?

Um dieser potenziellen Herausforderung entgegenzuwirken, sind im Gesetz selbst dafür längere Übergangsfristen vorgesehen. Die proaktive Aufsicht über besonders wichtige Einrichtungen beginnt erst drei Jahre nach Inkrafttreten, also frühestens im Dezember 2028 (§ 61 Abs. 3).

Um dem möglichen Fachkräftemangel entgegenzuwirken, hat der Gesetzgeber reagiert und die „Managed Security Service Providers“ (MSSP) gemäß § 2 Nr. 25 BSIG explizit definiert. Die Lieferkettensicherheit (§ 30 Abs. 2 Nr. 4) erlaubt den Bezug von Security-Leistungen über externe Anbieter. Externe Dienstleister, die klare vertragliche Anforderungen erfüllen, sind somit nicht nur eine zulässige, sondern auch eine vom Gesetzgeber eingeplante Variante.

Wer also pragmatisch plant, hat auch mit begrenzten internen Ressourcen gute Chancen, die Anforderungen sauber umzusetzen.

Viel Erfolg!

Und wie immer gilt: Das Originaldokument lesen!